W tym roku pojawiło się dziesięć nowych typów szkodliwego oprogramowania bankowego Android, które łącznie skupiają się na 985 aplikacjach bankowych i fintech instytucji finansowych w 61 krajach.

Trojany bankowe to złośliwe oprogramowanie atakujące internetowe konta bankowe i pieniądze ludzi, próbując ukraść dane logowania i pliki cookie sesji, ominąć zabezpieczenia uwierzytelniania dwuskładnikowego, a czasami nawet automatycznie przeprowadzać transakcje. Oprócz dziesięciu nowych wprowadzonych na rynek w 2023 r., kolejnych 19 z 2022 r. zostało zmodyfikowanych w celu zwiększenia nowych możliwości i zwiększenia ich zaawansowania operacyjnego.

Spółka Zimperium, która zajmuje się bezpieczeństwem urządzeń mobilnych, przeanalizowała wszystkie 29 i stwierdziła, że nowe trendy obejmują:

- Dodanie zautomatyzowanego systemu transferu (ATS), który przechwytuje tokeny MFA, inicjuje transakcje i przekazuje środki.

- Obejmuje to na przykład działania socjotechniczne, podczas których cyberprzestępcy podszywają się pod pracowników obsługi klienta i kierują ofiary do pobrania trojanów.

- Dodano opcję udostępniania ekranu na żywo w celu bezpośredniej zdalnej interakcji z zainfekowanym urządzeniem.

- Oferowanie subskrypcyjnego złośliwego oprogramowania innym cyberprzestępcom w cenie od 3 do 000 dolarów miesięcznie.

Standardowe funkcje dostępne w większości zbadanych trojanów obejmują rejestrowanie klawiszy, nakładki phishingowe i kradzież wiadomości SMS.

Innym niepokojącym zjawiskiem jest to, że trojany bankowe przestają „tylko” kraść dane uwierzytelniające i fundusze bankowe i zaczynają atakować media społecznościowe, wiadomości i dane osobowe.

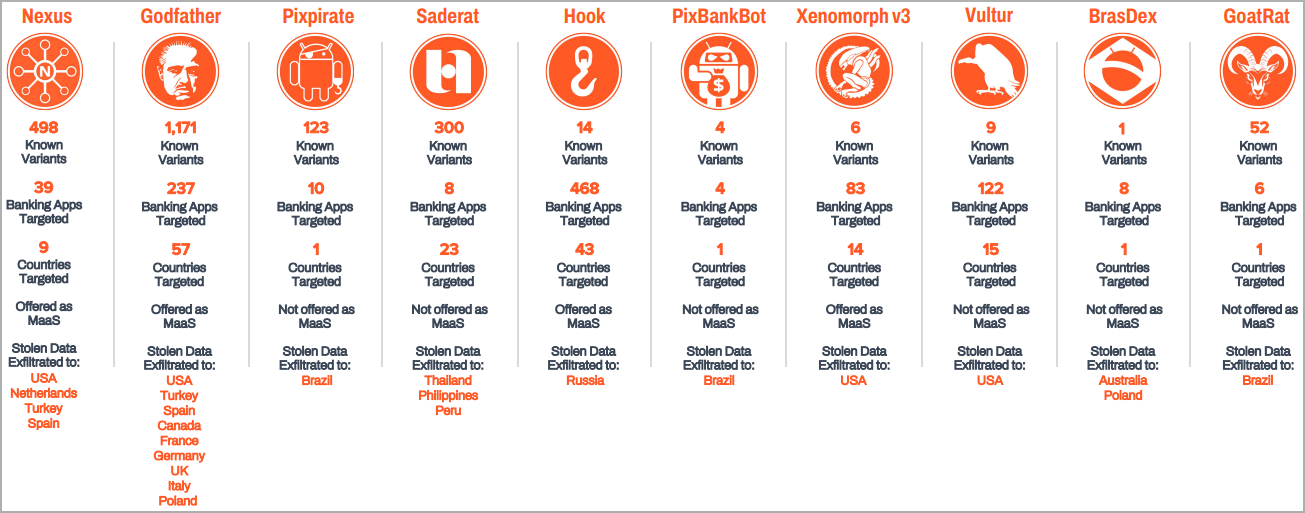

Dziesięć nowych trojanów bankowych

Zimperium zbadał dziesięć nowych trojanów bankowych, z czego ponad 2 wariantów krążących w przestrzeni, udających narzędzia specjalne, aplikacje zwiększające produktywność, portale rozrywkowe, gry, narzędzia fotograficzne i edukacyjne.

Poniżej znajduje się lista dziesięciu nowych trojanów:

- Nexus: MaaS (malware as a service) z 498 wariantami oferującymi udostępnianie ekranu na żywo, przeznaczonymi dla 39 aplikacji w 9 krajach.

- ojciec chrzestny: MaaS z 1 zarejestrowanymi wariantami dla 171 aplikacji bankowych w 237 krajach. Obsługuje zdalne udostępnianie ekranu.

- Pixpirat: Koń trojański ze 123 znanymi wariantami zasilany przez moduł ATS. Koncentruje się na dziesięciu aplikacjach bankowych.

- Saderata: Koń trojański z 300 wariantami, którego celem jest 8 aplikacji bankowych w 23 krajach.

- Hak: MaaS z 14 znanymi wariantami z udostępnianiem ekranu na żywo. Jego celem jest 468 aplikacji w 43 krajach i jest wynajmowany cyberprzestępcom za 7 dolarów miesięcznie.

- PixBankBot: Koń trojański z trzema dotychczas zarejestrowanymi wariantami, którego celem są cztery aplikacje bankowe. Wyposażone jest w moduł ATS pośredniczący w ewentualnych oszustwach w urządzeniu.

- Xenomorph v3: MaaS z sześcioma wariantami umożliwiającymi operacje ATS ukierunkowane na 83 aplikacje bankowe w 14 krajach.

- Sęp: Koń trojański z dziewięcioma wariantami atakujący 122 aplikacje bankowe w 15 krajach.

- BrasDex: trojan atakujący osiem aplikacji bankowych w Brazylii.

- KozaSzczur: Koń trojański z 52 znanymi wariantami obsługujący moduł ATS i atakujący sześć aplikacji bankowych.

Jeśli chodzi o typy złośliwego oprogramowania, które istniały w 2022 r. i zostały zaktualizowane w 2023 r., znaczną aktywność wykazują Teabot, Exobot, Mysterybot, Medusa, Cabosous, Anubis i Coper.

Gdybyśmy mieli uszeregować kraje najczęściej będące celem ataków, na pierwszym miejscu znalazłyby się Stany Zjednoczone (109 docelowych aplikacji bankowych), a za nimi Wielka Brytania (48 aplikacji bankowych), Włochy (44 aplikacje), Australia (34). , Turcja (32), Francja (30), Hiszpania (29), Portugalia (27), Niemcy (23) i Kanada (17).

Mógłbyś być zainteresowany

Jak zachować bezpieczeństwo?

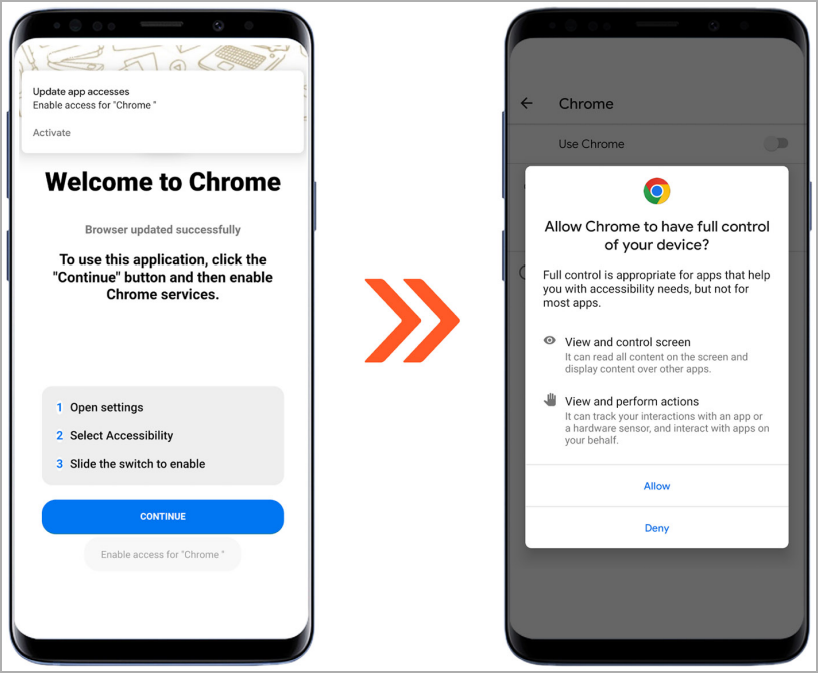

Jeśli chcesz uchronić się przed tymi zagrożeniami, lepiej unikać pobierania plików APK poza Google Play, dla pewności nawet na tej platformie czytaj uważnie opinie użytkowników i sprawdzaj twórcę lub wydawcę aplikacji. Podczas instalacji zwróć szczególną uwagę na wymagane uprawnienia i nie nadawaj ich oprogramowaniu, jeśli nie jesteś pewien.

Jeśli przy pierwszym uruchomieniu aplikacja prosi o pobranie aktualizacji z zewnętrznego źródła, jest to powód do podejrzeń i najmądrzej jest w ogóle tego unikać, jeśli to możliwe. I na koniec klasyczna rekomendacja: nigdy nie klikaj linków zawartych w wiadomościach SMS lub e-mail od nieznanych nadawców.