Google odkryło, że w 2023 r. wykorzystano łącznie 97 luk typu zero-day. To o prawie 40% więcej niż w roku ubiegłym (w tym czasie specjalnie wykorzystano 62 luki tego typu).

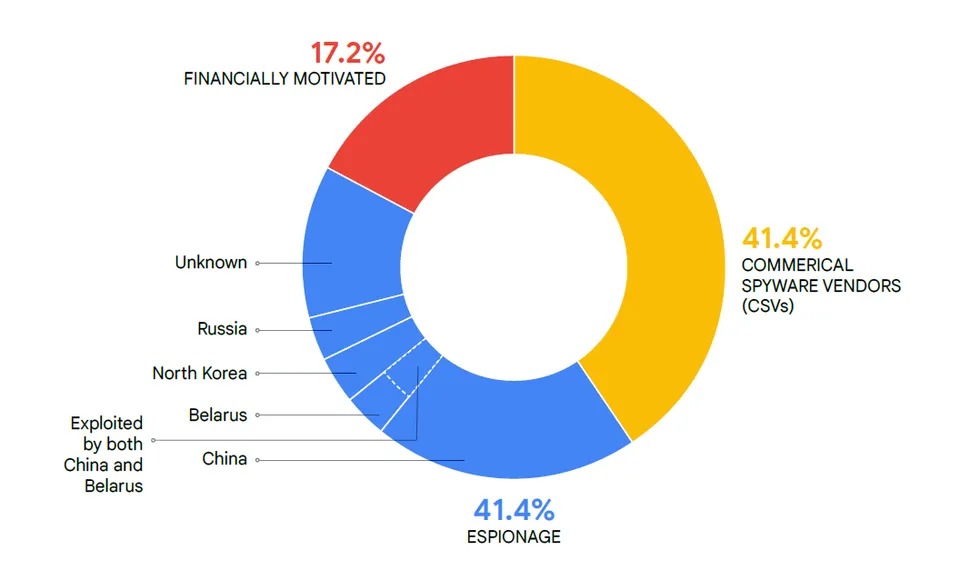

Grupa ds. analizy zagrożeń Google i Mandiant połączyły siły, aby przeanalizować luki typu zero-day wykryte w zeszłym roku. Ich analiza wykazała, że spośród 58 luk typu zero-day, którym można przypisać motywację hakerów, w przypadku 48 z nich głównym motywem było szpiegostwo.

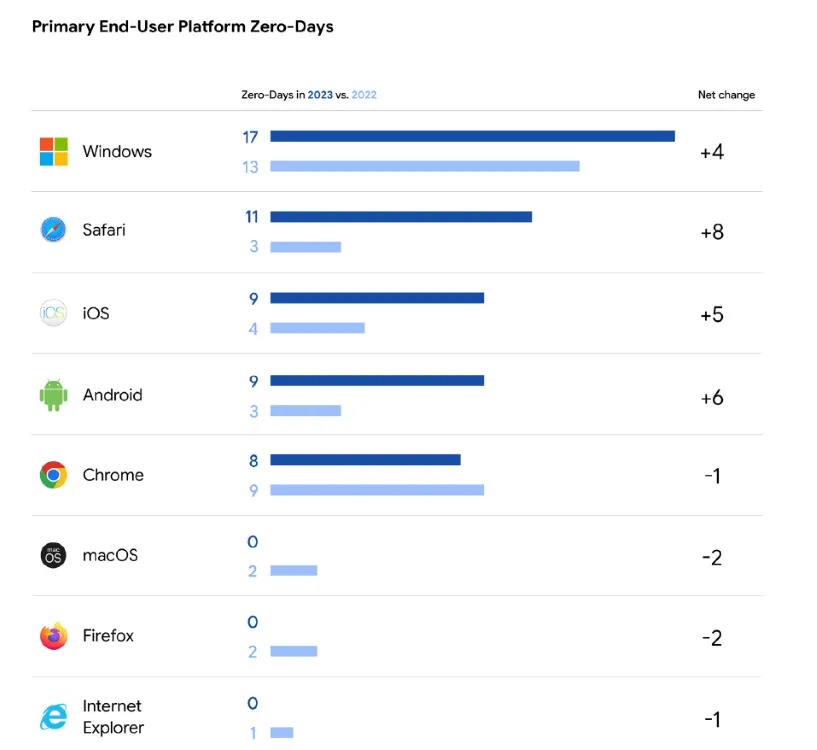

Luki dnia zerowego to zasadniczo błędy, których eksperci ds. bezpieczeństwa jeszcze nie odkryli. Oznacza to, że zespoły IT nie mają czasu na ich naprawienie, zanim hakerzy je wykorzystają. Dlatego są tak popularne wśród hakerów, ponieważ ich użycie nie powoduje wygenerowania żadnych alertów. Spośród wszystkich potencjalnych celów cyberprzestępcy obrali za cel platformy i produkty, takie jak smartfony, systemy operacyjne, przeglądarki internetowe i różne aplikacje. Google odkryło, że cele te dotyczyły łącznie 61 luk typu zero-day.

W 2023 roku już to było możliwe Androidwykorzystałeś dziewięć luk typu zero-day, czyli o 6 więcej niż rok wcześniej. NA iOS Wykorzystano także dziewięć luk w zabezpieczeniach, w porównaniu z pięcioma mniej niż w roku ubiegłym.

Mógłbyś być zainteresowany

Najwięcej luk typu zero-day – 12 – wykorzystali sponsorowani przez państwo chińskie hakerzy, a następnie Rosja, Korea Północna i Białoruś. W sumie szpiegostwo sponsorowane przez państwo stanowiło ponad 41 % wykorzystanych luk typu zero-day. Choć w 2023 r. nastąpił znaczny wzrost liczby exploitów tego typu rok do roku, był on nieco mniejszy niż w 2021 r. W tym czasie wykorzystano 106 z tych luk, jednak eksperci ds. cyberbezpieczeństwa uważają, że częstość występowania i stopień wykorzystania tych zagrożeń utrzymają się na wysokim poziomie w porównaniu z danymi sprzed 2021 r.